-

- 公司:

- 天伟数据恢复中心

-

- 联系:

- 王经理

-

- 邮箱:

- 108348246@qq.com

-

- 手机:

-

13752088390

-

- 电话:

-

022-58697471

-

- 地址:

- 天津市南开区鞍山西道338号百脑汇607室

-

- 微信:

-

- 机械硬盘突然读不出来3372阅读 2025-05-14 14:11:12

- 移动硬盘和u盘你选择用哪个?5854阅读 2024-06-02 17:11:31

- 怎么选购机械移动硬盘5323阅读 2024-05-10 17:00:00

- 揭密导致硬盘坏道的非法操作10920阅读 2021-06-15 23:50:17

- 硬盘物理故障的外部检测四大技巧10877阅读 2021-06-15 23:49:07

误克隆数据恢复

2026-04-06 06:29:01 5859次浏览

价 格:面议

克隆顾名思义就是依据原来的样板再拷贝出与其相同的东东,以此类推,误克隆就不难理解了吧,下面就由天伟数据恢复中心向大家介绍一下关于误克隆的数据恢复。

WINDOWS XP、WINDOWS 7、Vista等都是大家所熟悉的吧,但并不是所有的用户都能熟练掌握重装系统的方法,更多的用户依赖于GHOST光盘。一般来说,GHOST镜像文件集成了市面上大多的软件与驱动,的确很方便,但是一键GHOST的操作,客户往往会出现以下情况,从而导致我们宝贵的数据受到威胁。比如:

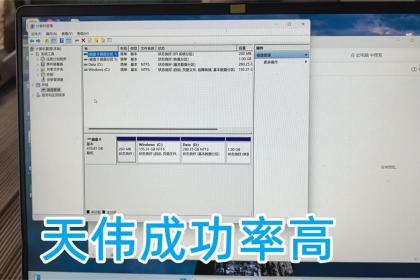

假设硬盘分2个区,分别为C、D,您在使用分区备份的时候却将C盘误覆盖到了D盘,结果D盘成为了C盘的一个镜像,而这个C盘的镜像已经将D盘原来的数据完全覆盖;

假设一个备份在光盘上的GHOST文件,想将其还原到硬盘上,但是还原完毕后,硬盘却并合成了一个区,其他分区的数据都丢失了;

假设您有一个为GHOST系统备份文件,在使用GHOST软件还原系统的时候误将其覆盖到了其他盘里;

由于误操作GHOST,使得电脑出现严重状况,进不了系统。

不过出现以上情况,您不要惊慌可以尝试以下步骤:

、不要再往被覆盖的盘中写入数据。这样可以不会扩大覆盖面积,能使您的损失小化;

第二、可以下载数据恢复软件尝试自己恢复(数据不是特别重要的时候)。但恢复的数据不可拷回原盘,否则会对原盘产生覆盖;

第三、若自己无法恢复,可以找专业的数据恢复公司,比如天伟数据恢复中心,他将用专业设备专业方法进行数据恢复。在这里,无论您使用的是台式电脑还是笔记本电脑;无论您硬盘是IDE接口、SATA接口、SCSI接口还是SAS接口,天伟数据恢复中心都将竭诚为你服务,限度的恢复您的宝贵数据。

有时,费用对您来说可能是次要的,但您可能花费了不菲的代价及宝贵的时间成本,却没有取得令您满意的结果。毕竟数据是宝贵的,无论是照片,还是办公文件都是自己宝贵的无形资产。也许您在别的地方没有得到满意的结果,或对数据恢复成功率不是很满意,那您可以拿到天伟数据恢复中心去试试,丰富的实战经验,扎实过硬的恢复技术应该不会让您失望。

还是那句老话说的对,有得必有失。GHOST给我们带来了方便,也带来了烦恼。所以数据恢复依然是至关重要的,数据丢失以后不要盲目的进行操作,也不要胡乱的找数据恢复公司,您可以向天伟数据恢复中心这样专业的数据恢复公司进行咨询,全国统一咨询电话:400-811-7471。

-

固态硬盘数据恢复和U盘数据恢复可到天伟数据恢复中心。天伟通过专业设备对闪存芯片进行直接读取,绕过损坏的主控芯片,结合自主研发的数据恢复算法,将存储在闪存芯片中的数据完整恢复。同时,天伟严格遵守数据安全规范,确保在数据恢复过程中,客户的数据不25-08-28 15:01:39

固态硬盘数据恢复和U盘数据恢复可到天伟数据恢复中心。天伟通过专业设备对闪存芯片进行直接读取,绕过损坏的主控芯片,结合自主研发的数据恢复算法,将存储在闪存芯片中的数据完整恢复。同时,天伟严格遵守数据安全规范,确保在数据恢复过程中,客户的数据不25-08-28 15:01:39 -

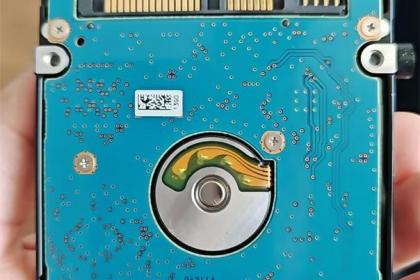

天伟数据恢复中心专业技术团队精通各类机械硬盘的内部构造和工作原理,面对电机故障导致的硬盘无法转动、磁头损坏划伤盘片等棘手问题,能够运用专业工具和丰富经验,对故障部件进行修复和替换,通过专业的数据恢复设备,对盘片上的数据进行深度镜像和提取,很25-08-28 14:59:27

天伟数据恢复中心专业技术团队精通各类机械硬盘的内部构造和工作原理,面对电机故障导致的硬盘无法转动、磁头损坏划伤盘片等棘手问题,能够运用专业工具和丰富经验,对故障部件进行修复和替换,通过专业的数据恢复设备,对盘片上的数据进行深度镜像和提取,很25-08-28 14:59:27 -

天津U盘数据恢复选择天伟数据恢复中心,专业的团队、先进的技术、优质的服务,将为你找回丢失的数据,让你的数据安全无忧。天伟对于U盘数据恢复范围有:已删除的文件夹恢复 U盘上删除的东西找回 3.0优盘提示格式25-08-28 14:57:59

天津U盘数据恢复选择天伟数据恢复中心,专业的团队、先进的技术、优质的服务,将为你找回丢失的数据,让你的数据安全无忧。天伟对于U盘数据恢复范围有:已删除的文件夹恢复 U盘上删除的东西找回 3.0优盘提示格式25-08-28 14:57:59 -

闪盘是指采用闪存技术来存储数据信息的可移动存储盘.闪存技术是计算机领域刚刚兴起没有几年的存储技术.它与传统的电磁存储技术相比有许多优点:一,这种存储技术在存储信息的过程中没有机械运动,这使得它的运行非常的稳定,从而提高了它的抗震性能,使它成25-08-28 14:56:44

闪盘是指采用闪存技术来存储数据信息的可移动存储盘.闪存技术是计算机领域刚刚兴起没有几年的存储技术.它与传统的电磁存储技术相比有许多优点:一,这种存储技术在存储信息的过程中没有机械运动,这使得它的运行非常的稳定,从而提高了它的抗震性能,使它成25-08-28 14:56:44 -

电脑串口硬盘数据恢复 面议天伟数据恢复中心--天津串口机械硬盘和固态硬盘数据恢复(1) 电脑串口硬盘数据恢复(2) 台式电脑固态硬盘不识别数据恢复(3) 1T硬盘无法识别数据恢复(4) 硬盘在电脑上显示不出来数据恢复(5)&n25-08-22 11:40:17

电脑串口硬盘数据恢复 面议天伟数据恢复中心--天津串口机械硬盘和固态硬盘数据恢复(1) 电脑串口硬盘数据恢复(2) 台式电脑固态硬盘不识别数据恢复(3) 1T硬盘无法识别数据恢复(4) 硬盘在电脑上显示不出来数据恢复(5)&n25-08-22 11:40:17 -

天津内存卡坏了数据恢复 面议天津数据恢复就选天伟数据恢复中心,我们会已更好的状态、更认真的态度、更饱满的精力,去创造,去拼搏,去努力完成每一项工作。① 天伟数据恢复范围--天津内存卡坏了数据恢复内存卡坏了共有三个常见的表现:1、无论是手机设备,还是PC端设备,都不能识25-08-22 11:30:08

天津内存卡坏了数据恢复 面议天津数据恢复就选天伟数据恢复中心,我们会已更好的状态、更认真的态度、更饱满的精力,去创造,去拼搏,去努力完成每一项工作。① 天伟数据恢复范围--天津内存卡坏了数据恢复内存卡坏了共有三个常见的表现:1、无论是手机设备,还是PC端设备,都不能识25-08-22 11:30:08 -

天伟数据恢复中心---SD 卡数据恢复:快速响应,解决存储难题SD 卡小巧便携,广泛应用于数码相机、摄像机、手机等设备中,记录着我们生活中的美好瞬间。但由于频繁插拔、误格式化、病毒感染等原因,SD 卡的数据丢失问题也屡见不鲜。天伟数据恢复中25-08-22 10:53:50

天伟数据恢复中心---SD 卡数据恢复:快速响应,解决存储难题SD 卡小巧便携,广泛应用于数码相机、摄像机、手机等设备中,记录着我们生活中的美好瞬间。但由于频繁插拔、误格式化、病毒感染等原因,SD 卡的数据丢失问题也屡见不鲜。天伟数据恢复中25-08-22 10:53:50 -

天伟数据恢复中心---天津机械硬盘数据恢复、固态硬盘数据恢复、移动硬盘数据恢复。如:三星固态格式化后的文件恢复 华硕主板不认m2固态硬盘数据恢复 固态硬盘无法识别拆开恢复 移动硬盘接电脑上不被识别数据恢复25-08-15 15:33:28

天伟数据恢复中心---天津机械硬盘数据恢复、固态硬盘数据恢复、移动硬盘数据恢复。如:三星固态格式化后的文件恢复 华硕主板不认m2固态硬盘数据恢复 固态硬盘无法识别拆开恢复 移动硬盘接电脑上不被识别数据恢复25-08-15 15:33:28 -

SD卡出现物理故障原因:1. 坏块增多:随着使用时间的增长,SD卡的闪存单元可能出现越来越多的坏块,当坏块达到一定数量时,可能使整个SD卡无法使用。 2.&nb25-08-15 15:18:19

SD卡出现物理故障原因:1. 坏块增多:随着使用时间的增长,SD卡的闪存单元可能出现越来越多的坏块,当坏块达到一定数量时,可能使整个SD卡无法使用。 2.&nb25-08-15 15:18:19 -

U盘插到机器上没有任何反应,先查看时钟,因主控要在一定频率下才能工作,跟FLASH通信也要时钟信号进行传输,所以如果时钟信号没有,主控一定不会工作的。而在检查这方面电路的时候,其实时钟产生电路很简单,只需要检查晶振及其外围电路即可,因晶振怕25-08-15 15:14:16

U盘插到机器上没有任何反应,先查看时钟,因主控要在一定频率下才能工作,跟FLASH通信也要时钟信号进行传输,所以如果时钟信号没有,主控一定不会工作的。而在检查这方面电路的时候,其实时钟产生电路很简单,只需要检查晶振及其外围电路即可,因晶振怕25-08-15 15:14:16 -

天伟数据恢复中心--机械硬盘和固态硬盘数据恢复电脑删除文件找回 电脑突然读不到硬盘了数据恢复 硬盘录像机不识别硬盘数据恢复 笔记本电脑不识别移动硬盘数据恢复 移动硬盘突然打不开数据恢复 &nb25-08-07 09:28:49

天伟数据恢复中心--机械硬盘和固态硬盘数据恢复电脑删除文件找回 电脑突然读不到硬盘了数据恢复 硬盘录像机不识别硬盘数据恢复 笔记本电脑不识别移动硬盘数据恢复 移动硬盘突然打不开数据恢复 &nb25-08-07 09:28:49 -

① 天伟数据恢复中心---天津硬盘数据恢复(机械硬盘、固态硬盘、移动硬盘)如:seagate硬盘数据恢复 机械硬盘摔坏了数据恢复 硬盘插电脑上灯亮了但是显示不出来数据恢复 修复电脑硬盘 &nb25-08-07 09:27:19

① 天伟数据恢复中心---天津硬盘数据恢复(机械硬盘、固态硬盘、移动硬盘)如:seagate硬盘数据恢复 机械硬盘摔坏了数据恢复 硬盘插电脑上灯亮了但是显示不出来数据恢复 修复电脑硬盘 &nb25-08-07 09:27:19 -

数据回归本源,天伟数据恢复让你安心!天伟数据恢复中心天津专业数据修复公司(百脑汇科技大厦607和609室)1) 天伟数据恢复中心经营范围之存储卡数据恢复如果存储卡受到强电磁干扰,也会导致存储卡损坏。存储卡在使用过程中也容易出现误操25-08-07 09:26:08

数据回归本源,天伟数据恢复让你安心!天伟数据恢复中心天津专业数据修复公司(百脑汇科技大厦607和609室)1) 天伟数据恢复中心经营范围之存储卡数据恢复如果存储卡受到强电磁干扰,也会导致存储卡损坏。存储卡在使用过程中也容易出现误操25-08-07 09:26:08 -

SD卡无法识别怎么办?用户的SD卡碰了一下不识别了怎么办?可能是硬件故障造成的。我们见到的几种硬件故障表现: 1. 物理损坏:包括SD卡上的芯片或电路板受到外力撞击、弯折、磨损或腐蚀,导致电路短路或断路,无法正常工作。2.&nbs25-08-07 09:24:52

SD卡无法识别怎么办?用户的SD卡碰了一下不识别了怎么办?可能是硬件故障造成的。我们见到的几种硬件故障表现: 1. 物理损坏:包括SD卡上的芯片或电路板受到外力撞击、弯折、磨损或腐蚀,导致电路短路或断路,无法正常工作。2.&nbs25-08-07 09:24:52 -

天伟数据恢复中心--天津内存卡(SD卡 CF卡 TF卡)数据恢复如:存储卡丢失视频数据恢复 存储卡文件系统错误数据恢复 存储卡提示未被格式化数据恢复 &25-08-01 10:10:11

天伟数据恢复中心--天津内存卡(SD卡 CF卡 TF卡)数据恢复如:存储卡丢失视频数据恢复 存储卡文件系统错误数据恢复 存储卡提示未被格式化数据恢复 &25-08-01 10:10:11 -

天伟数据恢复中心--天津机械硬盘、固态硬盘和移动硬盘数据恢复 详情有:硬盘电路板修复 天津硬盘维修 硬盘坏道数据修复 硬盘没磕没碰就坏了数据恢复 电脑文件明明保存了却找不到数据恢复25-08-01 10:09:25

天伟数据恢复中心--天津机械硬盘、固态硬盘和移动硬盘数据恢复 详情有:硬盘电路板修复 天津硬盘维修 硬盘坏道数据修复 硬盘没磕没碰就坏了数据恢复 电脑文件明明保存了却找不到数据恢复25-08-01 10:09:25 -

SD卡无法识别数据恢复 面议存储卡在使用过程中也容易出现误操作。比如在读写数据时突然拔出存储卡,存储卡就会损坏。如果存储卡中存储的文件过多,存储卡上的数据也容易误操作删除丢失。存储卡的质量也是影响存储卡损坏的一个重要因素。市面上的存储卡品牌很多,质量和价格也不一样。一25-08-01 10:03:48

SD卡无法识别数据恢复 面议存储卡在使用过程中也容易出现误操作。比如在读写数据时突然拔出存储卡,存储卡就会损坏。如果存储卡中存储的文件过多,存储卡上的数据也容易误操作删除丢失。存储卡的质量也是影响存储卡损坏的一个重要因素。市面上的存储卡品牌很多,质量和价格也不一样。一25-08-01 10:03:48 -

内存卡是一种用于小型便携移动设备中的数据存储介质,像我们的手机、相机、DV、行车记录仪、监控等电子设备,都需要内存卡的支持。而内存卡在使用中容易出现各种各样的问题,直接的后果就是导致卡内数据丢失或无法读取,所以需要寻找一家天津内存卡数据恢复25-07-25 09:34:56

内存卡是一种用于小型便携移动设备中的数据存储介质,像我们的手机、相机、DV、行车记录仪、监控等电子设备,都需要内存卡的支持。而内存卡在使用中容易出现各种各样的问题,直接的后果就是导致卡内数据丢失或无法读取,所以需要寻找一家天津内存卡数据恢复25-07-25 09:34:56 -

解读迷局,数据恢复为你还原全貌!天津数据恢复选择天伟数据恢复中心。天伟数据恢复中心地址:天津市南开区鞍山西道338号百脑汇科技大厦6楼607和609室。1) 天伟数据恢复中心---天津内存卡数据恢复:如果内存卡不小心中了病毒分区或25-07-25 09:34:01

解读迷局,数据恢复为你还原全貌!天津数据恢复选择天伟数据恢复中心。天伟数据恢复中心地址:天津市南开区鞍山西道338号百脑汇科技大厦6楼607和609室。1) 天伟数据恢复中心---天津内存卡数据恢复:如果内存卡不小心中了病毒分区或25-07-25 09:34:01 -

天伟数据恢复中心---天津硬盘修复范围:如:excel和word数据恢复 找回删除的文件 被剪切掉的文件找回 联想电脑硬盘重做系统后数据恢复 电脑看不见硬盘数据恢复 &25-07-18 10:13:10

天伟数据恢复中心---天津硬盘修复范围:如:excel和word数据恢复 找回删除的文件 被剪切掉的文件找回 联想电脑硬盘重做系统后数据恢复 电脑看不见硬盘数据恢复 &25-07-18 10:13:10